0x01

漏洞状态

漏洞细节 漏洞POC 漏洞EXP 在野利用 否 未知 未知 未知 |

0x02

漏洞描述

APISIX 是一个高性能、可扩展的微服务API网关,基于 nginx(openresty)和 Lua 实现功能,借鉴了Kong的思路,将Kong底层的关系型数据库(Postgres)替换成了NoSQL型的 etcd.

2022年4月20日,Apache发布安全公告,修复了一个 Apache APISIX中的信息泄露漏洞。漏洞编号:CVE-2022-29266,漏洞威胁等级:严重。

Apache APISIX信息泄露漏洞

Apache APISIX信息泄露漏洞 漏洞编号 CVE-2022-29266 漏洞类型 信息泄露 漏洞等级 高危 公开状态 未知 在野利用 未知 漏洞描述 攻击者可以通过向受 jwt-auth 插件保护的路由发送不正确的 JSON Web Token 来通过错误消息响应获取插件配置的密钥。 |

0x03

漏洞等级

严重

0x04

影响版本

Apache APISIX <2.13.1

0x05

漏洞复现

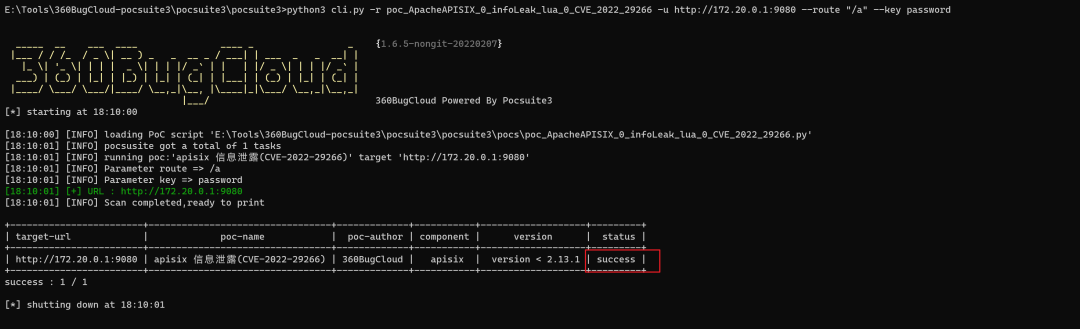

2022年4月25日,360漏洞云安全专家已第一时间复现上述漏洞,演示如下:

CVE-2022-29266

完整POC代码已在360漏洞云情报平台(https://loudongyun.360.cn/)发布,360漏洞云情报平台用户可通过平台下载进行安全自检。

0x06

修复建议

临时修复建议:

1、及时更新防火墙策略

2、建议使用360态势感知,加强监控和防护

3、如无必要,禁止主机外连

4、加强等级保护相关合规工作

5、及时更新安全补丁

官方修复建议:

官方已经在最新版本中修复了该漏洞,请尽快升级到 2.13.1 及更高版本.

官方下载地址:

https://apisix.apache.org/zh/downloads/

与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。