服务热线

15527777548/18696195380

发布时间:2022-03-16

简要描述:

1、安全加固服务概述为xxx单位提供为期n年的主机安全加固服务,加固的服务器数量n台。并每月提供安全加固报告。对xxx单位的重要业务服务器做资产清点,建立主机资产档案。实施...

为xxx单位提供为期n年的主机安全加固服务,加固的服务器数量n台。并每月提供安全加固报告。对xxx单位的重要业务服务器做资产清点,建立主机资产档案。实施网络隔离技术,防止攻击者入侵重要业务系统。持续监控主机潜在的风险,发现主机内漏洞、病毒、后门、木马。对主机攻击事件进行溯源分析,提供整改建议。

IT技术扩张迅猛,主机面对的各种高级攻击层出不穷。其中,超过80%的恶意攻击发生在应用层,且被攻击者往往损失惨重,同时,开源框架引入比率大幅度增高,面对突发漏洞往往束手无策。自身代码问题虽然可以修复,但修复周期长,期间损失无法避免。目前的主机安全解决方案无一例外的把重点放在网络安全层面,致使面临应用层攻击(如:针对WEB应用的SQL注入攻击、跨站脚本攻击等)发生时,传统的网络防火墙、IDS/IPS等安全产品对主机的攻击几乎不起作用。

通过主机加固服务梳理主机内部账户、进程、网络连接、Web站点、Web应用、数据库、环境变量等多种类型资产,识别出发生变更的业务资产的安全风险,并随时跟踪资产风险。

现有主机防护方案无法快速响应未知威胁,导致发生数据泄露等安全事件后无法追踪溯源。通过主机加固服务可降低主机被入侵风险,通过WAF探针、RASP探针、ASVE、管理中心沙箱、内核加固等多手段、多层级抵御已知/未知威胁。

对主机的操作系统文件、进程、注册表、服务进行保护,对用户业务应用系统进行保护,防止用户业务应用系统程序意外终止,确保xxx单位重要业务系统的业务连续性。

xxx单位的重要业务信息系统。

通过主机加固服务工具,识别所有与该主机具有访问关系的资产,确保与相互访问的资产具有可靠性。梳理主机内部账户、进程、网络连接、Web站点、Web应用、数据库、环境变量等多种类型资产,通过对业务系统持续学习,自动发现并跟踪业务信息资产的变更(包括服务器、服务器上运行的软件、网站、以及web应用类型等),并采用交互式安全检测技术(IAST)自动识别出发生变更的业务资产的安全风险。以月为单位提供资产清点报告。

通过主机加固服务工具获取流量信息(网络通信五元组及业务标签信息)上传到云管理中心。访问控制规则判断:基于流量中的ip、端口等数据信息以及识别到的业务角色标签与策略库规则做对比,符合的流量访问可以通过,不符合的流量访问将拒绝访问。通过细粒度的网络隔离技术,跨物理网络自定义虚拟安全边界以及自定义基于角色的访问控制策略,防止攻击者入侵内部业务网络后的东西向移动。并通过可视化把握业务系统网络信息流动情况。以月为单位提供流量控制报告。

通过主机加固服务工具持续更新引擎库以及Agent探针发现主机中的病毒、木马及后门。扫描所有主机上的漏洞、病毒、后门、木马、合规基线性能指标,持续监控潜在风险。以月为单位提供风险发现报告。

通过安全服务工具详细记录应用层、系统层、内核层的所有行为,智能关联分析,通过IOC展示攻击者每次攻击的攻击流,快速定位风险点。对攻击事件进行分析,将攻击事件进行整理,汇总成风险报告呈现给用户,减少大量同类事件给用户带来的困扰。以月为单位提供入侵检测报告。

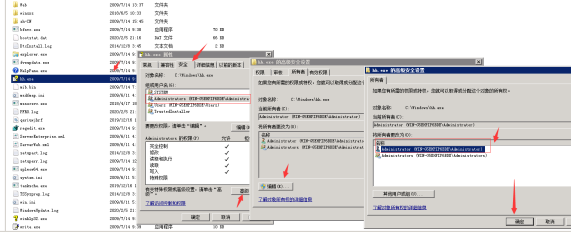

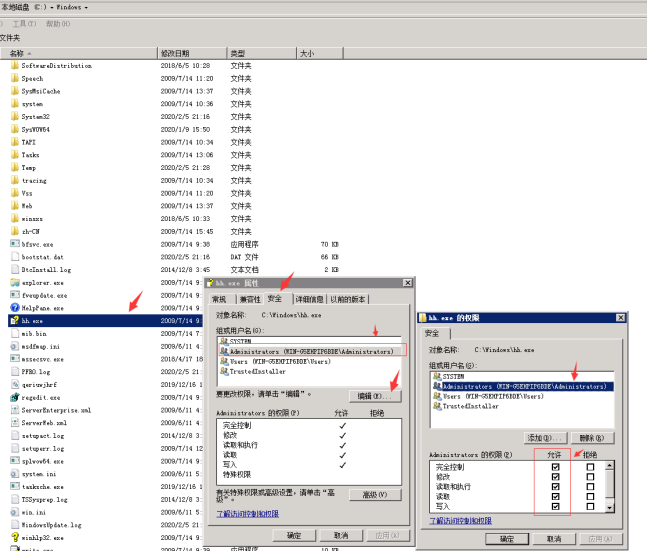

a. 禁止更改系统可执行文件

加固方法:

Windows Server服务器安装Agent端,PC管理端开启禁止更改系统可执行文件

修改C:\Windows\hh.exe所有者为administrator

修改C:\Windows\hh.exe权限administrator(具有完全控制)

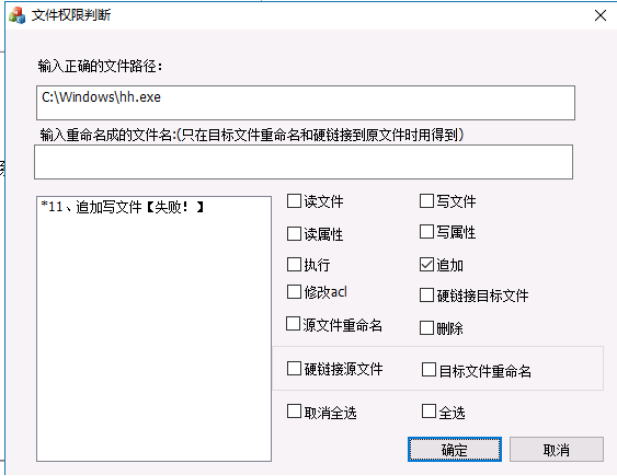

加固验证:

使用无驱动签名exe工具打开C:\Windows\hh.exe;打开路径C:\Windows\hh.exe;操作“追加”-确定

观察PC管理端-日志查询-系统防护日志;

观察Web管理端-入侵检测-事件回溯;

观察Web管理端-入侵检测-安全日志。

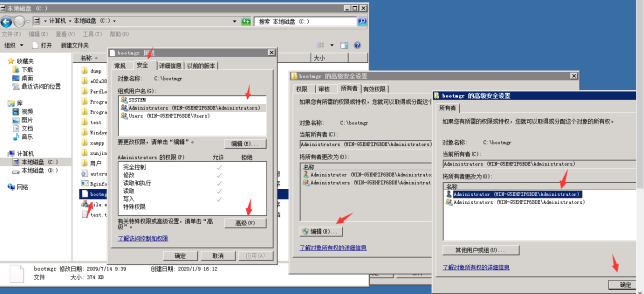

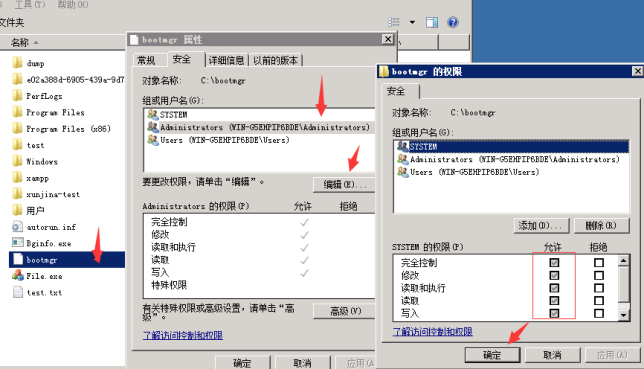

b.禁止更改系统可引导文件

加固方法:

Windows Server服务器安装Agent端,PC管理端开启禁止更改系统可引导文件;通过在C盘搜索找到bootmgr文件,将文件复制到C盘根目录;修改C:\bootmgr文件所有者为administrator

修改C:\bootmgr文件权限administrator

加固验证:

使用无驱动签名工具exe工具打开C:\bootmgr;打开路径C:\bootmgr;操作“追加”-确定。

加固方法:

将测试工具中的inf文件拷贝至C盘根目录;将测试工具中的exe拷贝至C盘根目录;Windows Server服务器安装Agent端,PC管理端开启非系统进程创建dll文件

加固验证:

执行非驱动签名exe打开autorun.inf,另存为autorun.inf文件。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

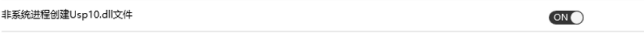

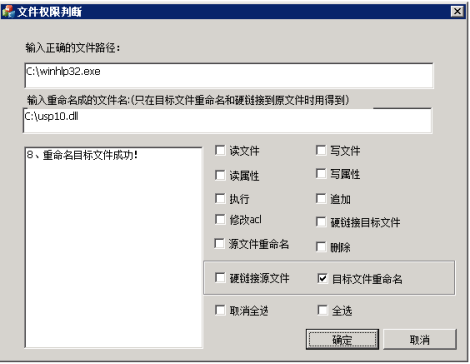

d.禁止非系统进程创建Usp10.dll文件

加固方法:

准备程序:将测试工具文件夹中的exe拷贝至C盘根目录。将C:\windows\winhlp32.exe拷贝至C盘根目录。

Windows Server服务器安装Agent端,PC管理端开启非系统进程创建dll文件。

加固验证:

执行exe,文件路径输入C:\winhlp32.exe,重命名文件名C:\usp10.dll,勾选“目标文件重命名”,选择确定。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

e.防止对外服务进程执行危险命令

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-对外服务进程执行危险命令。

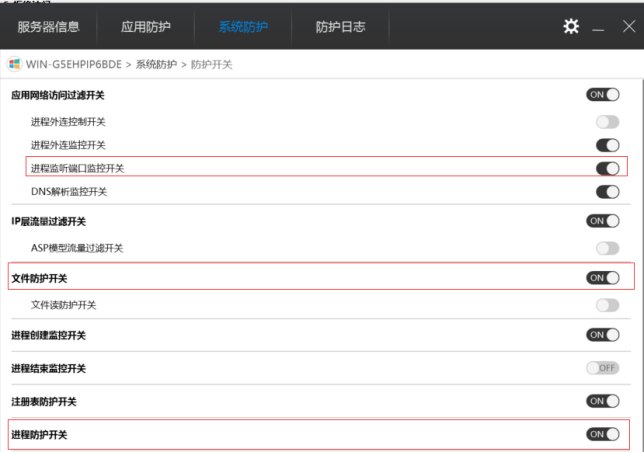

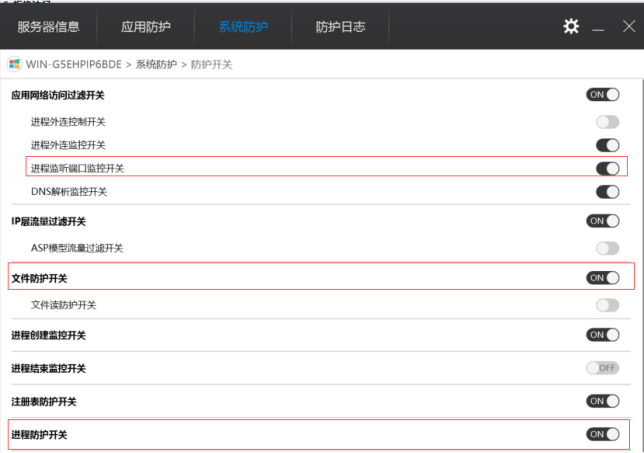

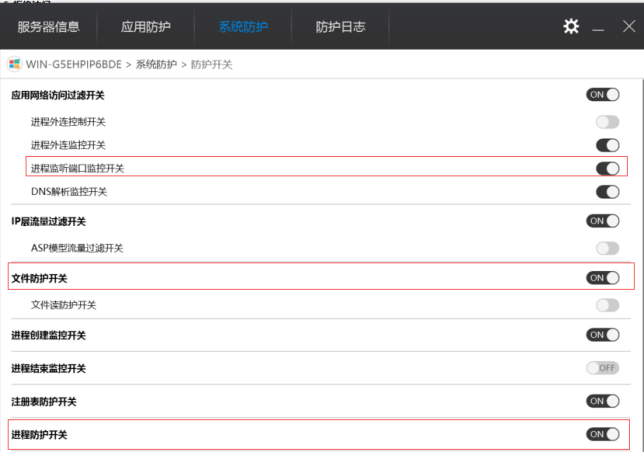

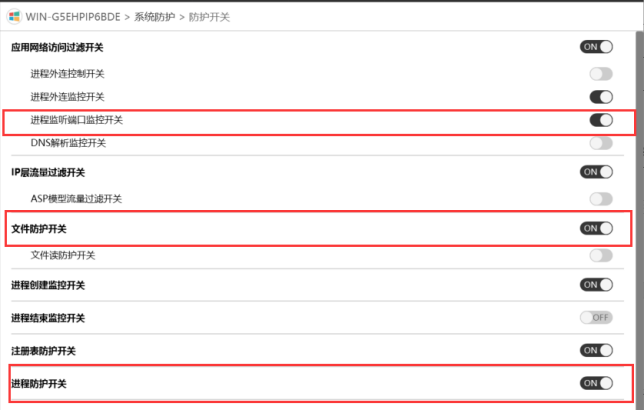

确保开启以下防护开关

将高级防护中小开关全部关闭

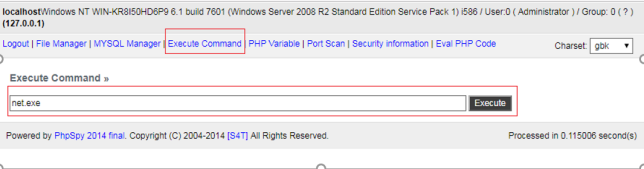

加固验证:

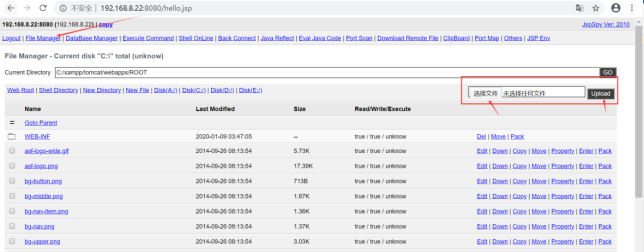

访问服务器的域名,例如:http://192.168.8.22:8080/newShell/hello.jsp。在Execute Command中执行net.exe

观察Agent端拦截情况。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

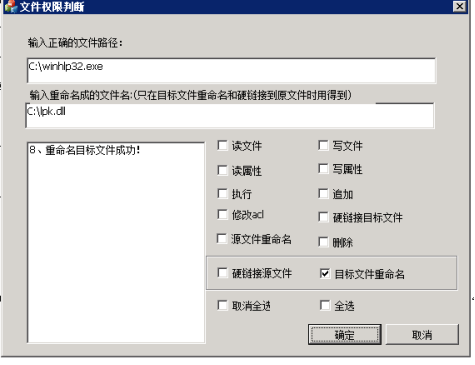

f.禁止非系统进程创建Lpk.dll文件

加固方法:

准备程序:将测试工具文件夹中的exe拷贝至C盘根目录。

将C:\windows\winhlp32.exe拷贝至C盘根目录。

Windows Server服务器安装Agent端,PC管理端开启非系统进程创建dll文件

加固验证:

执行File.exe,文件路径输入C:\winhlp32.exe,重命名文件名C:\lpk.dll,勾选“目标文件重命名”,选择确定。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

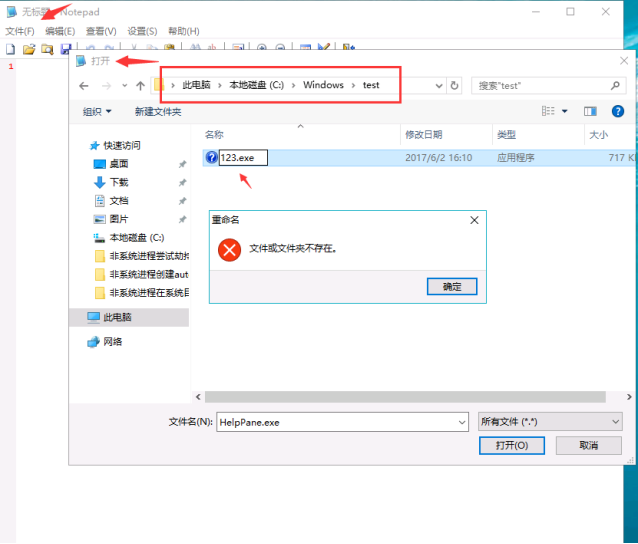

g.禁止非系统进程在系统目录下创建可执行文件

加固方法:

将测试工具中的exe和Notepad.exe拷贝至C盘根目录。

关闭操作系统加固-禁止更改系统可执行文件(windows系统进程例外)[如无法单独关闭小开关,请先开启高级防护]

Windows Server服务器安装Agent端,PC管理端开启非系统进程在系统目录下创建可执行文件

加固验证:

新建C:\Windows\test目录

将exe拷贝至C:\Windows\test目录

双击打开Notepad.exe,选择"文件"-"打开"找到目录"C:\Windows\test\"。

在打开窗口目录下右键重命名文件"123.exe"

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

h.防止对外服务进程创建危险扩展名文件

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-对外服务进程创建危险扩展名文件

确保开启以下防护开关

将高级防护中小开关全部关闭

加固验证:

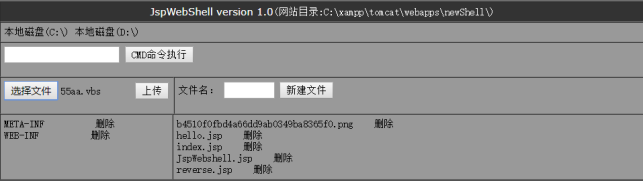

访问目标服务器地址,例如http://192.168.8.22:8080/newShell网站。选择55aa.vbs文件,并点击上传

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-安全日志。

i.防止对外服务进程执行非正常扩展名执行文件

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-对外服务进程执行非正常扩展名执行文件。

确保开启以下防护开关

将高级防护中小开关全部关闭

加固验证:

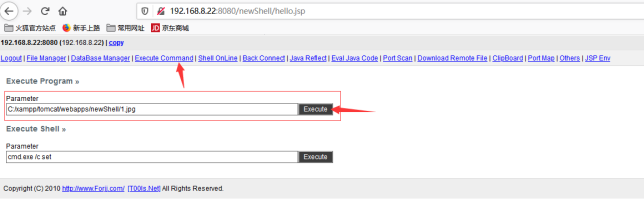

将exe重命名为1.jpg后放在C:\xampp\tomcat\webapps\newShell目录下

访问服务器地址:http://192.168.8.22:8080/newShell/hello.jsp网站,点击Execute Command功能,输入C:/xampp/tomcat/webapps/newShell/1.jpg,点击Execute。

观察Agent端拦截情况。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

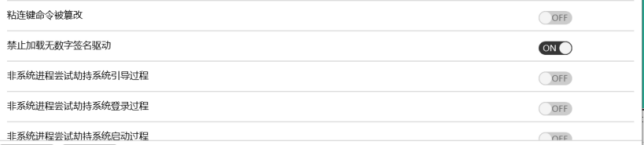

j.禁止粘连键命令被篡改

加固方法:

准备程序:exe

Windows Server服务器安装Agent端,PC管理端开启系统防护粘连键命令被篡改

备份文件:"C:\Windows\System32\sethc.exe"86系统 x64系统

备份文件:"C:\Windows\SysWOW64\sethc.exe" x64系统

加固验证:

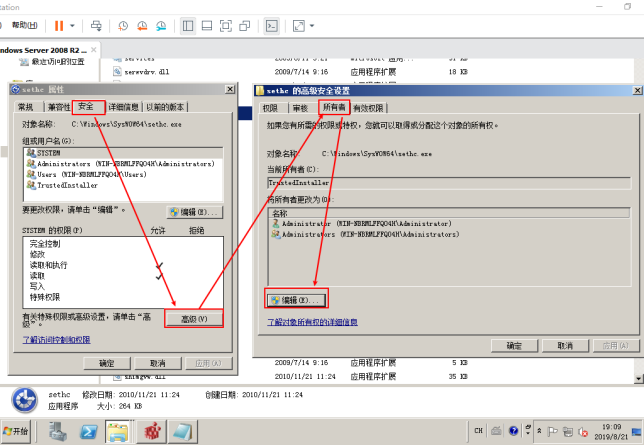

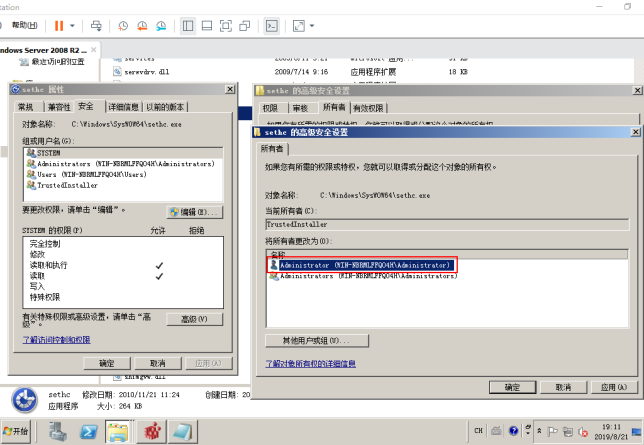

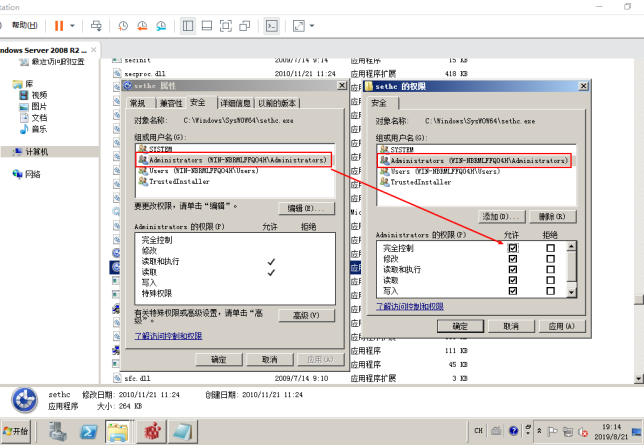

修改文件所有者和权限

"sethc.exe"文件属性-安全-高级-所有者-编辑修改administrator-确定

"sethc.exe"文件属性-安全-编辑-administrator完全控制-确定

将exe重命名为sethc.exe”

替换"C:\Windows\System32\sethc.exe"

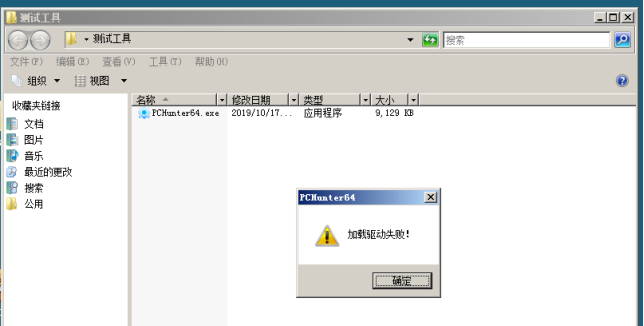

准备程序:PCHunter64.exe

Windows Server服务器安装Agent端,PC管理端开启系统防护-禁止加载无数字签名驱动

加固验证:

双击使用exe,产生一个持续变换名称的系统文件,等待消失即可。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

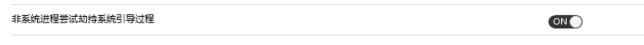

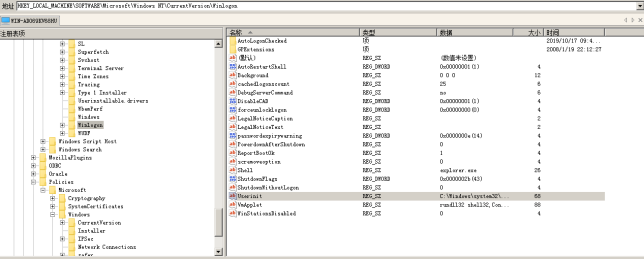

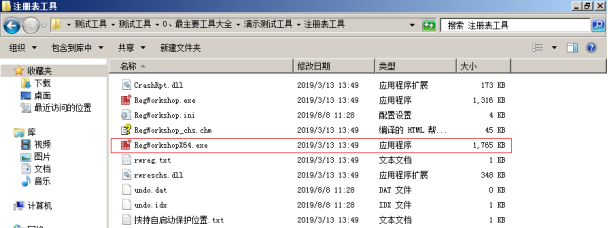

l.禁止非系统进程尝试劫持系统引导过程

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-非系统进程尝试劫持系统引导过程

加固验证:

使用工具

RegWorkshopX64.exe

查找HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon"双击字符串键值Userinit修改数据数值

观察结果。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

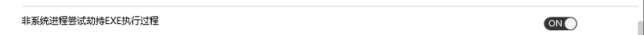

m.禁止非系统进程尝试劫持EXE执行过程

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-非系统进程尝试劫持EXE执行过程

加固验证:

使用工具

RegWorkshopX64.exe

查找HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows项。修改AppInit_DLLs的数据为任意值。

观察修改结果。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

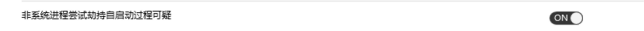

n.禁止非系统进程尝试劫持自启动过程可被禁止

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-非系统进程尝试劫持自启动过程可被禁止。

加固验证:

使用工具

RegWorkshopX64.exe

新建HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\run项。新建任意字符串值。

观察修改结果。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

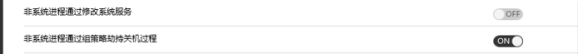

o.禁止非系统进程尝试劫持自启动过程可疑

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-非系统进程尝试劫持自启动过程可疑。

加固验证:

使用工具

RegWorkshopX64.exe

查找HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run。新建任意字符串值。

观察修改结果。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

p.禁止非系统进程通过组策略劫持开机程序

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-非系统进程通过组策略劫持开机程序。

加固验证:

使用工具

RegWorkshopX64.exe

新建项HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Group Policy\Scripts\Startup\test。新建字符串值script

观察修改结果。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯,有告警信息。

观察Web管理端-入侵检测-安全日志。

q.禁止非系统进程通过组策略劫持关机程序

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-非系统进程通过组策略劫持关机程序。

加固验证:

使用工具

RegWorkshopX64.exe

新建项HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Group Policy\Scripts\Shutdown\test。新建字符串值script

观察修改结果。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯,有告警信息。

观察Web管理端-入侵检测-安全日志。

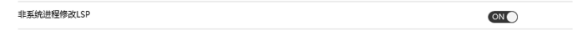

r.禁止非系统进程修改LSP

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-非系统进程修改LSP

加固验证:

使用工具

RegWorkshopX64.exe

修改HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\NameSpace_Catalog5\Catalog_Entries\000000000001\下的LibraryPath为任意值。

使用工具

RegWorkshopX64.exe

修改HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\Parameters\NameSpace_Catalog5\Catalog_Entries64\000000000001\下的LibraryPath为任意值

观察修改结果。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-安全日志。

观察Web管理端-入侵检测-事件回溯,有告警信息。

s.禁止非系统进程修改MSI提权

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-非系统进程修改MSI提权。

加固验证:

使用工具

RegWorkshopX64.exe

新建项HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Installer,新建值(字符串值)” AlwaysInstallElevated”

使用工具

RegWorkshopX64.exe

新建项HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows\Installer,新建值(字符串值)” AlwaysInstallElevated”

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-安全日志。

观察Web管理端-入侵检测-事件回溯,有告警信息。

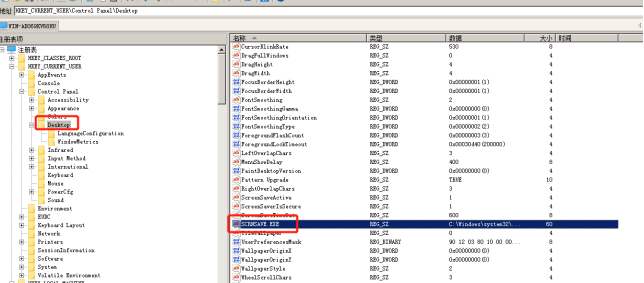

t.禁止非系统进程通过修改屏保程序劫持启动过程

加固方法:

打开操系统加固项-非系统进程通过修改屏保程序劫持启动过程

开启系统屏幕保护功能(开启方式自行百度学习)

Y_CURRENT_USER\Control Panel\Desktop\SCRNSAVE.EXE”

加固验证:

x86系统执行exe

x64系统执行exe

编辑“HKEY_CURRENT_USER\Control Panel\Desktop\SCRNSAVE.EXE”双击修改数据数值.

u.禁止添加用户到管理员组

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-禁止添加用户到管理员组。

加固验证:

使用cmd命令新建用户test:net user test /add

使用cmd命令将用户test添加到Administrators组:net localgroup administrators test /add

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志。

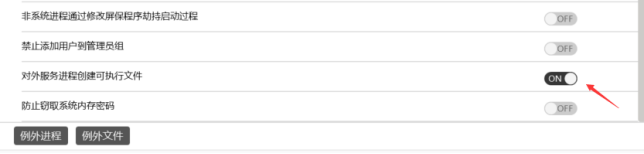

v.防止对外服务进程创建可执行文件

加固方法:

防护开关:需确保“进程监听端口监控开关”“文件防护开关”“进程防护开关”均为开启状态

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-对外服务进程创建可执行文件

加固验证:

访问服务器地址:http://192.168.8.22:8080/hello.jsp网站。选择File Manager选择 exe文件,并点击上传。

现象:上传被拦截;

观察Agent端拦截情况。

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-事件回溯。

观察Web管理端-入侵检测-安全日志

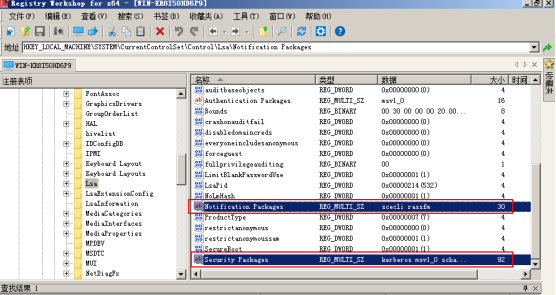

w.防止窃取系统内存密码

加固方法:

Windows Server服务器安装Agent端,PC管理端开启系统防护-操作系统加固-防止窃取系统内存密码

加固验证:

RegWorkshopX64.exe

工具

在HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\ 中找到Notification Packages和 Security Packages并修改键值对为任意值

观察Agent端拦截情况

观察PC管理端-日志查询-系统防护日志。

观察Web管理端-入侵检测-安全日志

服务器内核加固技术主要加强操作系统自身对抗恶意代码和黑客攻击的能力,抵御非法提权、非法创建可执行文件等黑客行为。就算黑客通过后门成功进行到系统,但他啥也干不了,不能提权不能新建可执行程序,不能新建用户,甚至连开关机都做不到,那么他之前的渗透等于没有效果。

如果您有任何问题,请跟我们联系!

联系我们